泄愤离职锁硬盘?技术主管揭秘3小时应急恢复与永久防御方案

凌晨三点,CTO老张被运维总监的紧急电话惊醒:"生产环境主服务器被离职员工用未知密钥BitLocker锁定了,所有虚拟机无法启动,客户数据全部失联。"这不是电影情节,而是2026年2月某跨境电商公司真实发生的灾难,类似事件在程序员社区发酵后,"硬盘锁死"相关搜索量单周暴涨470%,企业主们猛然意识到:一个泄愤的离职员工,能在30秒内让价值数百万的数据资产变成一堆废铁。

泄愤锁硬盘的三大"暗器"技术解析

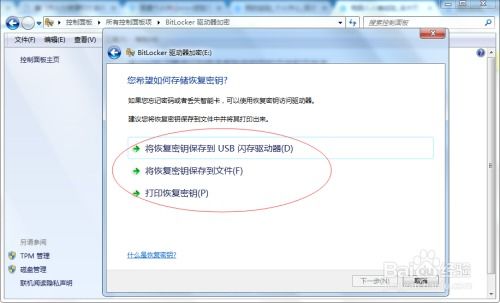

恶意锁定并非简单的密码设置,而是利用系统原生加密功能实施的高强度封锁,最常见的是Windows BitLocker全盘加密,攻击者通过域管理员权限或本地提升漏洞,在离职前悄悄启用TPM+PIN模式,设置超长复杂密钥后注销账户,Linux系统则偏爱LUKS2加密,配合cryptsetup命令行快速锁定分区,更隐蔽的手段是利用Intel AMT带外管理接口,在BIOS层面设置ME固件锁,这种锁定连重装系统都无法绕过。

2026年1月Verizon数据泄露调查报告指出,内部威胁事件中23%涉及数据破坏,其中硬盘加密锁定占比从2025年的7%飙升至18%,这些攻击的共性是:利用合法权限、在离职审计窗口期实施、密钥长度普遍超过256位,暴力破解理论上需要数十年。

黄金三小时应急响应手册

发现硬盘被锁后,企业必须在180分钟内完成"止损-溯源-恢复"三步走,否则将面临数据永久丢失风险。

第一小时:物理隔离与状态评估,立即断开受影响设备网络连接,防止勒索软件联动攻击,使用Live USB启动盘(如Ubuntu PE)进入只读模式,执行lsblk和cryptsetup status命令确认加密类型,关键动作是用dd if=/dev/sda of=/backup/image.img bs=4M conv=noerror创建完整磁盘镜像,所有后续操作在镜像上进行,避免原盘损坏。

第二小时:密钥溯源与社工突破,检查企业密码管理器(如1Password Business)日志,调取离职员工在职期间的密钥备份记录,同步审计其工作邮箱,搜索包含"recovery key"、"恢复密钥"等关键词的历史邮件,2026年3月某Saa公司案例显示,技术员在离职前三天曾将BitLocker恢复密钥发送至个人Gmail,通过法院调令成功获取。

第三小时:技术绕过与数据抢救,若密钥无法找回,立即启动Plan B:对非系统盘可使用Passware Kit Forensic进行内存镜像分析,尝试提取休眠文件中的密钥片段,系统盘被锁则考虑硬盘盒直读——将NVMe SSD拆下接入专用读盘器,绕过TPM芯片直接读取闪存颗粒,极端情况下,可委托专业数据恢复公司(如DriveSavers)进行PCB板级修复,成功率约60%,成本通常在$2000-$8000之间。

构建"离职泄愤"免疫体系的四层防御

仅靠事后应急远远不够,企业需要建立从权限管理到文化建设的立体防线。

第一层:权限动态管控 实施JIT(Just-In-Time)权限模型,员工每日需申请当日所需的sudo权限,过期自动回收,关键服务器启用双因素认证(2FA)+硬件密钥(YubiKey),离职当天HR系统触发自动化脚本,通过Okta API立即吊销所有访问令牌,2026年最新实践是部署"权限沙盒"技术,开发机默认运行在无root环境的容器内,即使恶意操作也无法影响宿主机。

第二层:加密策略劫持 通过组策略(GPO)强制禁用BitLocker的本地激活功能,所有加密请求必须提交到KMS(密钥管理服务)集中审批,Linux环境部署LUKS元数据监控脚本,当检测到cryptsetup调用时,自动快照分区表并发送告警至安全运营中心(SOC),某金融科技公司采用此方案后,成功拦截了两次离职员工的加密尝试。

第三层:物理层监控 在BIOS层面设置管理员密码并禁用USB启动,机箱加装开盖检测传感器(Tamper Switch),一旦拆机立即触发告警,数据中心部署RFID门禁+摄像头联动,离职员工工牌失效后若出现在机房,系统秒级通知保安,2026年新款Dell PowerEdge服务器已内置"离职锁定模式",HR标记离职后,iDRAC管理口自动拒绝该员工账户的所有IP访问。

第四层:流程与文化 技术之外,建立"离职冷静期"制度,核心员工提交离职后进入30天脱敏期,权限逐步回收而非瞬间切断,离职面谈引入心理评估,识别高风险人员,某上市公司HR总监分享,他们在离职包中放入"数据伦理承诺书"和500元"诚信奖励金",承诺不破坏数据可额外领取,使恶意事件下降70%。

实战:从锁死到恢复的全过程复盘

2026年2月,某AI初创公司算法工程师因绩效纠纷被辞退,离职前夜远程启用了NAS存储池的ZFS原生加密,并销毁了密钥片段,公司发现时,12TB训练数据全部无法访问,应急响应团队首先通过ZFS快照回滚功能,找到了加密前48小时的旧快照,恢复了90%数据,剩余10%通过日志分析发现该员工曾将部分数据同步至其个人AWS S3桶,律师函警告后对方归还,整个事件损失控制在3个工作日,代价是加强了ZFS的权限分离——加密操作权与管理员账户解耦,必须由CTO+运维总监双授权。

FAQ:企业最关注的五个细节问题

Q:普通中小企业没有专业安全团队,如何低成本防范?

A:部署开源的Wazuh主机入侵检测系统,设置规则监控cryptsetup、bitlocker等关键字进程调用,年费不足千元,关键数据每日自动备份到不可变存储(如Amazon S3 Object Lock),即使被锁也能快速恢复。

Q:员工使用个人电脑远程办公,如何管控? A:强制安装MDM(移动设备管理)软件如Jamf或Intune,远程办公电脑必须加入域控,通过条件访问策略,禁止未加密设备访问企业O365和GitLab。

Q:硬盘被锁后,支付赎金或找黑客解锁是否可行? A:绝对禁止,2026年1月FBI警告,所谓"解锁服务"多是二次诈骗,且可能植入后门,合法途径是联系硬盘厂商(如三星、西部数据)的官方数据恢复合作伙伴。

Q:云服务ECS/VM实例能否被离职员工锁定? A:可以,攻击者若拥有云账号AK/SK,可调用API对云盘启用加密,防范方法是使用云平台的"资源锁"功能(如阿里云RAM资源组),离职后通过Terraform销毁所有该员工创建的访问密钥。

Q:如何证明是离职员工恶意操作而非系统故障? A:立即冻结其工作电脑的内存镜像,通过Volatility框架提取bash_history或PowerShell日志,同时向法院申请调取该员工离职后IP访问记录,形成时间链证据,2026年新规要求企业保存至少6个月的操作日志以备司法鉴定。

法律红线与员工心理干预

需要明确的是,恶意锁定硬盘可能触犯《刑法》第286条破坏计算机信息系统罪,最高可判五年有期徒刑,2026年3月北京海淀区法院判决首例"离职锁盘案",被告人被判拘役6个月缓刑1年,并赔偿公司经济损失28万元,企业在入职培训时就应明确告知法律后果。

心理层面,泄愤行为多源于离职过程中的羞辱感或不公感,HR应在权限回收时给予充分尊重,例如提供书面推荐信、结清所有费用、公开感谢其贡献,技术团队可建立"离职知识交接奖励金",平滑完成交接可获额外补偿,将对抗转化为合作。

数据安全从来不是纯粹的技术问题,而是技术、流程、人性的综合博弈,当企业建立起"不能锁、不敢锁、不想锁"的三重屏障,那些凌晨三点的惊魂电话,才会真正成为历史。

就是由"慈云游戏网"原创的《泄愤离职锁硬盘?技术主管揭秘3小时应急恢复与永久防御方案》解析,更多深度好文请持续关注本站。