惊!史上最大Wi-Fi安全漏洞曝光,所有路由器皆受波及

3月5日有消息报道,安全研究人员近期揭露了一种名为AirSnitch的新型攻击手段,这一漏洞如同隐藏在暗处的幽灵,存在于所有Wi-Fi路由器之中,它就像一把无形的钥匙,能够完全绕过当前的Wi-Fi加密标准,即便用户连接的是HTTPS加密网站,黑客也如同狡猾的窃贼,能够截取所有经路由器传送的流量。

AirSnitch攻击原理:另辟蹊径

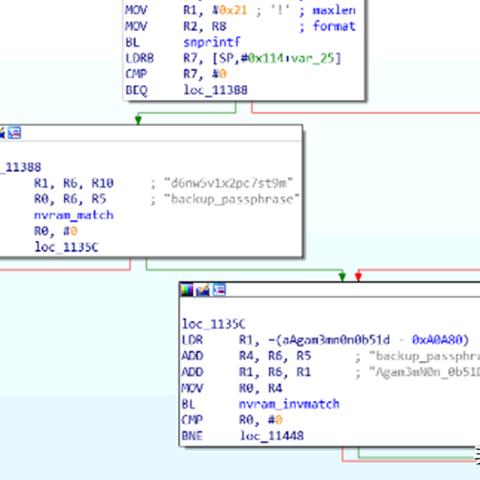

与2017年WPA2被破解后升级为WPA3的情况不同,AirSnitch并非直接对现有加密进行破解,它另辟蹊径,利用了网络层(第1层与第2层)的核心特性,通过修改第1层映射来实施攻击,这种映射原本的作用是将网络连接端口与受害者的MAC地址安全关联,如同坚固的桥梁连接两岸,攻击者却利用这一机制的漏洞,在数据到达预期接收者之前进行拦截、查看甚至修改,这就好比信件在传递过程中被不法分子中途截获,内容被随意窥探和篡改。

这种完全双向的中间人攻击(MitM),让攻击者能够神不知鬼不觉地切入用户的通信链条中,想象一下,在一场对话中,有一个神秘人悄然加入,却不被对话双方察觉,掌控着所有经由路由器传输的数据流量。

AirSnitch攻击门槛:低得惊人

AirSnitch攻击的实施门槛低得惊人,黑客只需获取Wi-Fi密码并连接网络,无论他们是处于相同SSID、不同SSID,还是同一接入点的不同网段,都能够拦截所有链路层流量,就像只要有一张小小的门票,就能进入一个原本安全的场所肆意妄为。

在公共Wi-Fi环境下,风险更是呈指数级上升,黑客甚至无需任何密码,连接上公共Wi-Fi就可以发动攻击,未加密的数据就像敞开的大门,可被轻易查看和篡改,黑客能够窃取身份验证cookie、密码、支付信息等敏感资料,据相关统计,每年因公共Wi-Fi安全问题导致的个人信息泄露和财产损失案例数以万计。

即便采用了HTTPS加密,攻击者也并非束手无策,他们仍能拦截域名查询流量、查看外部IP地址并关联特定URL,通过破坏DNS缓存表最终骗取机密数据,这就如同即使给房子上了锁,但小偷还是能通过其他途径进入屋内。

根据美国加州大学的研究报告,AirSnitch攻击导致全球Wi-Fi用户的客户端隔离机制几乎在一夜之间被彻底瓦解,相关技术人员尚未找到有效的技术补救措施,这就像一场没有解药的病毒危机,让全球的Wi-Fi用户陷入了恐慌。

应对AirSnitch攻击:防御之道

也并非完全没有应对之策,在私人Wi-Fi环境下,攻击者仍需首先知道密码才能发动攻击,对于普通用户而言,首要的防御措施是确保私人Wi-Fi密码不外泄,可以定期更换密码,设置高强度的密码,避免使用简单易猜的组合。

在公共Wi-Fi场景下,使用代理可能较为安全,代理就像一个中间人,在用户和网络之间建立起一道屏障,隐藏用户的真实IP地址,减少被攻击的风险。

AirSnitch这一新型攻击手段给全球Wi-Fi用户带来了巨大的安全威胁,虽然目前尚无有效的技术补救措施,但用户可以通过提高自身的安全意识,采取有效的防御措施来降低风险,更多一手游戏信息请关注慈云游戏网。